Декомпилятор 1С 8 3

- Скачать 1с Бухгалтерия 8.3

- Скачать 1с 8.3

- 1с Предприятие 8.3 Инструкция

- Обучение 1с 8.3 Бесплатно

- 1с 8.3 Торговля

1С:Предприятие 8.3 - Технологическая платформа. Сервер 1С:Предприятия. Версия программы 8.3. Как исправить ошибку «Неверный формат хранилища данных» в 1С 8.3 или 8.2.

Система программ «1С:Предприятие 8» включает в себя платформу и прикладные решения, разработанные на ее основе, для автоматизации деятельности организаций и частных лиц. Сама платформа не является программным продуктом для использования конечными пользователями, которые обычно работают с одним из многих прикладных решений (конфигураций), разработанных на данной платформе. Такой подход позволяет автоматизировать различные виды деятельности, используя единую технологическую платформу. В данный релиз включена конфигурация 'Бухгалтерия предприятия 3.0.30.16' Установка платформы и конфигурации.

Декомпилятор модуля 1с 8.3 Конечно, все разработчики заботятся о том, чтобы их программы были защищены от незаконного распространения. Особенно, если это развитие является коммерческим и воспроизводимым продуктом.

Создатели системы 1C: Enterprise 8 позаботились о защите кода. К сожалению, пароль доступа может быть установлен только на объектные модули, общие модули, модули обработки и отчеты. Включая внешние. Но это также много, так как возможно, что важные процедуры и функции помещаются в модуль, а затем адресованы им. В этой статье я хочу узнать, как установить защиту и удалить ее, если вы забудете пароль.

Скачать 1с Бухгалтерия 8.3

Установка защиты в модуле 1C Возьмем любой модуль любого объекта. Я взял первый документ: «Предварительный отчет». Если вы поместите курсор над текстом кода модуля, в главном меню появится пункт «Текст». В этом параграфе имеется подзаголовок «Установить пароль». Попробуем установить: Программа сразу предупредила меня, что невозможно защитить модуль, имеющий директивы препроцессора: Напоминаем, что директивы препроцессора - это такие конструкции, как # If, # Then, # End и т.

Ну, давайте посмотрим, что произойдет. Мы устанавливаем пароль. После установки пароля при попытке закрыть модуль появляется сообщение об ошибке: Получите 267 видеоурок для 1C бесплатно: проигнорируйте ошибку и сохраните конфигурацию. Интересно, откроется ли документ. Мы запустили программу в режиме «Компания».

Все оказалось хуже, чем я думал. Документ работает не полностью. Выполнять это было невозможно, постоянно программа ругается на любом пустом поле, которое в верхней части формы, в таблице нет. Я попробовал чистоту эксперимента в других документах, тот же результат. Например, в счете-фактуре продажи поле «Контракт» больше не доступно.

Вывод недвусмыслен: не все модули могут быть защищены. Однако ничто не мешает вам представлять функции и процедуры с инструкциями препроцессора в отдельном модуле. Мы пытаемся защитить общий модуль. Случайно я пытаюсь защитить 10 общих модулей. Приблизительно половина была защищена без комментариев. Когда я попытался защитить вторую половину, я получил сообщение о том, что модуль не может быть защищен.

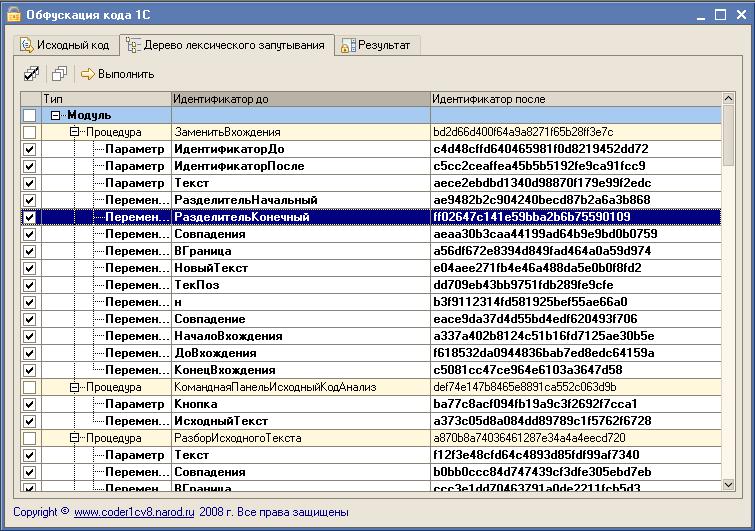

Остается проверить обработку. Возьмите его за внешний интерес. Защита прошла без проблем. Проверка надежности защиты с использованием модуля декодера 1C Посмотрим теперь, удастся ли избежать защиты. Немного поглядев в Интернете, я нашел «модуль декомпилятора» (его можно скачать), который, как предполагается, сможет удалить пароль. Декомпилятор является внешней обработкой в обычных формах. Ну, мы попробовали.

Мы начнем все с того же внешнего процесса, к модулю которого я настроил пароль. Мы запускаем 1С в бизнес-режиме и открываем процесс с помощью декомпилятора через «Файл» - «Открыть». Я заметил, что обработка, которую я нашел, написана в обычномформы, и вам нужно запустить его под толстым клиентом: Нажмите «Uncompile» и получите сообщение о том, что все прошло хорошо: Мы пытаемся открыть модуль в конфигураторе, и он открывается отлично. На форумах напишите, что иногда вам нужно запустить 1C от имени администратора, в случае ошибки. Теперь остается проверить, как декомпилятор может справиться с общими модулями. Сохраните конфигурацию в файле. Выберите в обработке: Через несколько минут мы получили сообщение: Загрузите настройки файла и проверьте защиту.

Защита полностью устранена. Тест проводился на платформе 8.3.9.1818, конфигурация «Enterprise Accounting 3.0.44.188». Самое интересное, что модуль этого «декомпилятора» также защищен.

Но обработка не позволяет устранить ее защиту. Этот материал предоставляется в информационных целях только для проверки механизма защиты платформы 1С. Запрещается использовать этот материал для получения доступа к событиям, охраняемым авторским правом. К сожалению, физически мы не можем советовать всем бесплатно, но наша команда будет рада предоставить услуги по внедрению и обслуживанию 1С. Наши услуги можно получить по телефону +7 (499) 350 29 00. Мы работаем в Москве и в регионе. Декомпилятор 1Cv8 позволяет восстанавливать тексты модулей и модулей, защищенных паролем, без исходного кода в конфигурациях и внешних процессах / отчетах 1C версии 8.0 - 8.3.

После регистрации загрузка будет бесплатной. Декомпилятор 1Cv8 является внешней обработкой для 1C 8.0. Чтобы работать в версиях с 8.1 по 8.3, вы должны открыть обработку в конфигураторе и принять предложение о его преобразовании. Вне зависимости от версии 1С, от которого работает декомпилятор 1Cv8 можно обрабатывать файлы любых поддерживаемых версий 1С (8,0, 8,1, 8,2 и 8,3). Обработка использует внешний компонент, хранящийся во временном каталоге. Не запускайте несколько версий декомпилятора в разных сеансах 1С; в противном случае могут возникнуть конфликты с внешним компонентом во временном каталоге.

Права, необходимые для регистрации внешнего компонента. Поэтому при работе под Win7 и выше вам может потребоваться запустить 1С в качестве администратора. Пример того, как работать: 1. Загрузите.cf-файл зарезервированного модуля (конфигурации) 2.

Откройте.cf с помощью декомпилятора. 3 Нажмите «Декомпилировать». Модуль открыт!

Автор: awa Адрес электронной почты: Я думаю, вы полезны, но вы уважаете закон об авторском праве. Файл: Добрый день!

Когда он запускается, ошибка «Использовать синхронные методы в клиенте!» Запрещена. Платформа 8.3.8.

В свойствах конфигурации в категории «Совместимость» вы должны установить соответствующее свойство «как использовать синхронные вызовы». Я открываю процесс в конфигураторе, но у меня нет возможности его конвертировать. Я открываю обработку в режиме Enterprise,открывается пустая форма Как начать обработку? Текст не работает, поскольку он скрыт или поддерживается.

Возможно, для новых конфигураций требуется обновление. Ну, и это, конечно, не работает в «Управляемых формах» Есть ли какие-либо обновления? Он не открывается 18:40 У меня есть файл с расширением.1CD, он помогает восстановить исходный код модуля.

Внешний контроллер с формой декомпилятора не мог быть запущен. 15:20 Спасибо. Кажется, что это работает.

20:12 Невозможно загрузить файл. Сделать ссылку или отправить мыло, это очень необходимо.

Заранее благодарен. 5/5/2016 7:54 PM 22:28 Я запустил свой декомпилятор в версии 1c 8.3.8.1652 UT 11.2.3.66 появился только как пустая страница, где нет ничего 00:50 10:18 09:16 Я не знаю, что я делаю неправильно. Зарегистрировано Dll-ku. В конфигураторе обработка была открыта и преобразована. И в пользовательском режиме открывается пустое окно. И «Изменить форму» также не содержит никаких полей.

Скачать 1с 8.3

Операционная система: Win 7. 1C - 8.3 Учет. Скажите, пожалуйста, что я делаю неправильно? 1:52 вечера Ну, это не устарело, но скомпилировано и без исходного кода 13:50 Текст модуля, конечно, хорош. Но извлечь из обработки модель защитной пластины, защищенной паролем, в принципе, возможно ли? 10:19 Большое спасибо за обработку, это очень помогло, а затем хранилище было покрыто, и остались только файлы доставки, где были скомпилированы некоторые модули. 04:54 Хорошая денава, но как защитить модуль в его лечении (или что)?

Очень хорошая защита, я не смог ее открыть (даже декомпилятор). Я также хочу сделать свои собственные вставки в своих модулях. Заранее спасибо Всего 178 на 12 страницах по 15 на каждой странице, 20:08 Привет! Была идея увидеть, как механизм реализован в 1С, но когда модуль открывается, появляется окно с сообщением «Исходный текст модуля отсутствует». Посоветуйте, как открыть модуль, 10:28 Посоветуйте, как открыть модуль Mjja.

Это не тривиальная задача. В качестве опции попробуйте отслеживать вызовы функций и процедур модуля через журнал технологий., 10:21 Советы по открытию модуля 1. Сохраните конфигурацию в CF-файле. Используйте декомпилятор, чтобы открыть все модули 3. Загрузите декомпилированный CF-файл в чистую конфигурацию 4. Теперь вы можете прочитать содержимое модуля, 15:25 Используя декомпилятор, откройте все модули. Что это?, 16:01, 19:43 Да, он был открыт с модулем взрыва, спасибо за помощь), 09:34 Это, по-видимому, было переименовано в Dekompilyator1Sv8.epf) development (Awa (AWA), который может работать только с чистым чистым кодом 1S8H.

Но он ломается в запутанном коде.он не позволит вам декомпилировать и кодировать обфусуированные специальные коммерческие программы, такие как WiseAdvice (который использовался, скорее всего, для некоторых модулей демо-версии «Дымохода»). И если вы считаете, что последние разработки Ava распространяются через infostart ru, который частично принадлежит 1C, вы можете предположить, что это делается для того, чтобы программисты ваших собственных конфигураций приобретали соответствующие обфускаторы. Что частично устраняет претензии собственной компании 1С, говорят они, защита, включенная в «восьмерку», как и в «семь», такая же бесполезная. Напишите, вы хотите более усиленную защиту - заплатите за бабушку. В целом, известная история, создатели вирусов создают вирусы, чтобы, среди прочего, покупать антивирусные программы. Врачи иногда пишут «дополнительные» лекарства, чтобы аптеки не нуждались в бедности и т.

Однако, как говорится, хитрая пряная деталь найдет винт с предохранительной гайкой. Теоретически любая обфускация, которая не приводит к потере рабочего кода (псевдо), не является надежной и относительно простой в управлении защитой. И такие средства, конечно, не предназначены для общественного пользования. Частичным выходом является шифрование строк и устранение бизнес-логики в двоичном коде (dll). Короче говоря, бесконечная борьба средств борьбы и обороны., 14:42 и снова вы можете связать тянуть очень необходимо 18:18 10:00 Нужна помощь - больше о том, что, где и когда декомпиляция открывается - Сообщение добавлено в 09:00 - Предыдущая запись была в 08:53 - В частности, неясно: Сохранять ли конфиг в конфигураторе? Откройте модули, вы в режиме Enterprise?

В моей базе данных? Ну, еще менее понятно. 1C-pro.ru - форум на 1С: Предприятие 7.7, 8.0, 8.1, 8.2, 8.3 1C-pro.ru - форум в 1С: Предприятие 7.7, 8.0, 8.1, 8.2, 8.3 Decompiler 1C 8.x - обработка, предназначенная для восстановления текста модулей с паролем или без исходного кода. Принцип работы - генерация исходного кода модулей на основе изображений, собранных из модулей. Следовательно, тексты, полученные от модулей, не соответствуют именно инициалам, в частности, нет комментариев в текстах сгенерированных модулей. Обработка позволяет обрабатывать файлы.cf,.epf и.

Чтобы восстановить тексты модулей, выберите файл в поле «Файл» и нажмите кнопку «Uncompile». Флажок «Не создавать копию». Если «Не создавать копию» не задано, декомпилятор 1Cv8.x сначала копирует исходный файл в файл с добавлением «U» в имени (если файл уже существует, он перезаписывается), а затем обрабатывать полученную копию. Если выбрано поле «Не создавать копию», исходный файл обрабатывается напрямую.

В этом случае вы должны сами позаботиться о резервном копировании. Флажок «Не создавать копию» позволяет сократить время обработки,которые можно увидеть в больших файлах конфигурации. Проверьте все модули (медленно). По умолчанию, если флажок «Поиск всех модулей (медленный)» не выбран, Decompiler 1Cv8.x обрабатывает только известные модули, которые обнаруживаются при обработке метаданных. Когда установлен флажок «Поиск всех модулей (медленный)», декомпилятор 1Cv8.x сканирует весь исходный файл для скомпилированных файлов внутренних изображений. Используйте флажок «Найти все модули (медленный)», только если декомпилятор 1Cv8.x не обрабатывает ни один модуль без этого индикатора. Рабочее время с флажком «Поиск всех модулей (медленное)» может быть значительно увеличено, особенно в больших файлах конфигурации.

Компилятор 1С 8.x - это обработка, предназначенная для восстановления текстов из модулей с паролем или без исходного кода. Принцип работы - генерация исходного кода модулей на основе изображений, собранных из модулей. Следовательно, тексты, полученные от модулей, не соответствуют именно инициалам, в частности, нет комментариев в текстах сгенерированных модулей. Обработка позволяет обрабатывать файлы.cf,.epf и. Чтобы восстановить тексты модулей, выберите файл в поле «Файл» и нажмите кнопку «Uncompile».

Флажок «Не создавать копию». Если «Не создавать копию» не задано, декомпилятор 1Cv8.x сначала копирует исходный файл в файл с добавлением «U» в имени (если файл уже существует, он перезаписывается), а затем обрабатывать полученную копию. Если выбрано поле «Не создавать копию», исходный файл обрабатывается напрямую.

В этом случае вы должны сами позаботиться о резервном копировании. Флажок «Не создавать копию» позволяет сократить время обработки, которое можно заметить в больших файлах конфигурации. Проверьте все модули (медленно). По умолчанию, если флажок «Поиск всех модулей (медленный)» не выбран, Decompiler 1Cv8.x обрабатывает только известные модули, которые обнаруживаются при обработке метаданных. Когда установлен флажок «Поиск всех модулей (медленный)», декомпилятор 1Cv8.x сканирует весь исходный файл для скомпилированных файлов внутренних изображений.

Используйте флажок «Найти все модули (медленный)», только если декомпилятор 1Cv8.x не обрабатывает ни один модуль без этого индикатора. Время выполнения с флажком «Поиск всех модулей (медленное)» может быть очень большим, особенно в больших файлах конфигурации. Рано или поздно профессиональный разработчик сталкивается с задачей защиты модулей конфигурации и обработки. Какая защита существует? Какой самый надежный метод защиты? Как выбрать защиту конфигурации 1С и, в то же время, не потерять? Я отвечу на эти вопросы в этом обзоре.

РечьЭто будет в основном около 1C: 8.X Начну с другого вопроса: Зачем защищать код в 1С? Разрешите только одной компании / компании, которая купила ваш продукт для работы. Ограничьте число пользователей, работающих в базе данных. Скрыть «специальные» и уникальные алгоритмы от потребителей или конкурентов. Закройте клиентские модули для оплаты разработанного модуля (конфигурация, подсистема). Создайте демонстрационную конфигурацию с определенными ограничениями использования. Скрыть методы для обмена с каким-либо веб-сервисом, сайтом / CMS.

Не допускайте фильтрацию конфигурации, разработанной совместно недобросовестными фрилансерами. Требования, необходимые для защиты конфигурации, каким-то образом определяют дополнительную опцию. Какие формы защиты предлагает 1С: Предприятие? Пароль пользователя для базы данных и хранилища конфигурации. Конфигурационные роли. Веб-клиент ограничивает доступ к «Конфигуратору». Пароли для текста модуля.

Доставка без текстовых модулей (скомпилированный код). Безопасность паролей пользователей В общем, пароль пользователя для базы данных является одной из слабых ссылок в защите 1C, так как нет обработчика событий ввода. В случае использования простого пароля существует опасность его выбора грубой силой (метод грубой силы). Это приводит к важным правилам: у пользователя со всеми правами никогда не должно быть простого пароля. Указанный пароль не должен храниться в командной строке запуска 1C. Для обычных пользователей пароли должны регулярно меняться, данные должны иметь максимальный предел видимости, даже если они видны.

Вы можете удалить пароли пользователей, подключив их к пользователю операционной системы, если используете надежные операционные системы с частыми политиками изменения. Скрытие пользователя из списка немного увеличивает защиту (с очевидными именами). Система предупреждает, что пароль «прост», В случае физического доступа к базе данных (с файловыми или клиент-серверными версиями) (для файла, например, при работе в терминале доступа к режиму или в сети открытого доступа, 1С и без права не может работа в реестре) в злоумышленнике должна быть способна не только нанести ущерб, но и сбросить механизм проверки пароля (как если бы не было пользователя).

В этом случае рекомендуется создать механизм для дополнительной проверки указанной записи. В новом формате базы данных 8.3 было невозможно проверить доступность этих инструментов (но не следует предполагать, что новых нет) Это пиратство работает неправильно, поскольку оно блокирует создание новых пользователей: база данных не полностью заполнена. Если вам по-прежнему необходимо сбросить пароль по совершенно обоснованной причине, вы должны сделать это после этой даты.Перенесите данные в новую чистую базу данных и создайте в ней пользователей. Для баз данных sql можно передавать пользовательские таблицы из другой базы данных (без дефектов).

В отношении вышеуказанных характеристик защиты паролем пользователи могут идентифицировать ряд правил. Правила, повышающие защиту паролем В крупных компаниях рекомендуется использовать вариант клиент-сервер, даже при достаточной производительности, для повышения степени безопасности (часть сервера работает с базой данных на собственном канале). Прямой доступ к базе данных SQL также должен быть ограничен защищенным паролем, внешний доступ к базе данных закрыт.

Для уволенных сотрудников доступ должен быть немедленно заблокирован, пароль не передается получателям. При длительных отпусках командировки, болезни, доступ к базе должны быть приостановлены. Пароль для хранилища конфигурации. Он также имеет небольшую защиту, особенно при хранении файлов. У обычных программистов не должно быть административных паролей для репозитория. Когда он уходит, остановка движения должна быть заблокирована. Место хранения - обычная файловая система, поэтому доступ должен быть ограничен, для этого лучше использовать сервер хранения.

При работе с репозиторием нет записи доступа к данным: только процесс захвата и помещения. Поэтому, как только данные соединения будут получены, злоумышленник может полностью загрузить конфигурацию: а также любую доступную версию (продолжение процесса разработки). Использование репозитория в разработке нового коммерческого продукта большой группой нежелательно, или пароли должны быть указаны для всех важных модулей (подробнее об этом ниже). Кроме того, используйте репозиторий только для контроля версий.

Это усложнит механизм взаимодействия. Технология может быть такой: Перед отправкой на разработку для поврежденных модулей устанавливается более простой, но уникальный пароль.

1с Предприятие 8.3 Инструкция

Пароль сообщается разработчику. После завершения и тестирования разработки создается более сложный мастер-пароль.

Доступ к «Конфигуратору» Конфигуратор работает в толстом клиентском режиме, поэтому получить конфигурацию через браузер или веб-сервер невозможно, если вы не используете режим обновления и конфигурации платформы через Интернет. Получите одинаковый доступ к данным с незашифрованным соединением: есть случаи блокировки паролем на незащищенном канале. Рекомендуется использовать https. Рекомендуется использовать сети vpn для рабочих станций / удаленных филиалов. Пароли для текстового модуля 1C Он устанавливается в «конфигураторе» в меню «Текст / Установить пароль». Эта защита создает парадокс: Никто не намерен расшифровывать пароль, потому что используется надежное шифрование; по крайней мере в общественном достоянии, информацию о таких случаяхотсутствует Если модуль не имеет текста (доставка без текста), оригинал вообще не отображается.

(Меню «Конфигурация / Доставка / Конфигурация поставки») Для правильного выполнения даже отсутствующий модуль / модуль «1С», хранящийся в формате байтового кода (также называемый pi-кодами), закрыт, для чего они создали некоторые мастера (например, Валерий Агеев / AWA, Samuray) модули декомпилятора работы. Первый, самый расширенный, самый измененный для реальных условий, второй даже трудно найти, но его текст открыт, что будет интересно. (Эта разработка не может рекомендовать загрузку с моего или другого сайта, поскольку они нарушают авторское право, по крайней мере, компанию «1С»). В результате его работы получены тексты, в которых нет комментариев, исходное форматирование, но этого достаточно, чтобы понять алгоритм и логику закрытого модуля. Как они работают: прочитав внутренний формат файлов 1С, они получают доступ к этим модулям, а затем анализируют их своими собственными алгоритмами. Не предполагайте, что это единственные декомпиляторы на рынке: как говорится, обоснование пиратства определяется ценой, которую они готовы заплатить за нее.

Если конфигурация является дорогостоящей и востребованной, она всегда будет пытаться взломать или обойти ее защиту. Оказывается, вы никак не можете защитить модуль? Оказывается, что байт-код как возможная «обфускация» (запутывание) открытого источника, которая поддерживает исходную производительность, но выше общих декомпиляторов больше не может раскрывать эти тексты. Поэтому существуют решения для защиты модулей: wiseadvice - параметры безопасности (полное решение с обфускацией и с ключами назначения), вы можете получить дополнительную информацию о awa-obfuscator (недоступно в ясной форме). Я приведу (по-моему) информацию, которую я собирал время от времени с различными ресурсами. О мудрости: Первые версии до 2.0 включительно были быстро «проанализированы» (обфускация недостаточно сильна, признал автор). Разработчик говорит, что у него больше возможностей, чтобы запутать сложность (получается, что он представляет их не только один раз, но, по крайней мере, окончательная версия не всегда является самой защищенной?).

Валерий Агеев имеет общедоступную версию декомпилятора (которая открывает текущую защиту от Wisware). Если возможность алгоритма позволяет размещать важные данные в ключах hasp, то, несомненно, необходимо улучшить защиту, но с ключом такие конфигурации непривычны. Если ваше решение конечно (оно не изменяется динамически), оно, скорее всего, уязвимо.

«Непонатки» по цене: infostarte продал 12 500 на сайте своей веб-страницы: цена 15 000, на исходном сайте продукта 3.0.8 17500, до того, как цена была 10 000 (3-4 года она была увеличилось, но оно не увеличилосьбезопасности). Кажется, что написано, что все просто и ясно, но демонстрация должна была пройти время, чтобы получить окончательный результат (потому что версия ограничена, ее невозможно полностью проверить). Интерфейс, я согласен, очень удобное решение, но требования для создания определенных имен функций, ошибок, которые не понятны в этом процессе.

Это nit-picking, возможно, это из-за демо-версии. Вы не можете использовать «Run Calculate» - непонятно почему. Ключи должны приобретаться отдельно и достаточно дороги для простых решений. Документы принимаются для покупки решения (это может быть решающим). Множество этих фактов побудило меня купить второй обфускатор: привязка для ключей, которые мне не нужны, в общем, вы можете использовать их сами, вы можете комбинировать решения (есть также такие случаи: библиотеки используются с самого начала, обфускация второго), его цена на момент покупки составляет 7000 (достаточно дешево, чтобы попробовать), единственным недостатком является то, что все защищенные модули будут запутаны без выбора. Важно понимать, что при написании любого текста модуля его обфускация устраняется: необходимо повторить его процедуру.

Код модуля должен иметь как можно больше кода; это повышает надежность обфускации. В Wiseadvice есть даже встроенная проверка для этого. Вы должны надежно хранить свои модули в режиме доставки без модулей: в этом случае, даже зная пароль, вы не сможете восстановить свою работу.

Обучение 1с 8.3 Бесплатно

Вы должны переписать код продукта для этой стратегии: Наиболее важные данные хранятся в модулях. Эти процедуры должны быть проверены и уточнены в максимально возможной степени, покупатель не может их исправить самостоятельно. Существует риск того, что 1С изменит внутренний формат файла или сделает его непригодным для использования. Такие коды должны создавать тесты для своих решений для отладки (это гипотетическое обоснование).

Зачем нам нужны ключи для защиты? Организация демонстрационной версии / времени использования; ограничение работы по количеству пользователей; функциональное ограничение; Скрыть важные данные в ключе (малые тома). Внешние компоненты, как другой вариант защиты: Устранение выполнения кода, выполнение алгоритмов во внешних компонентах. Это не решение для репликации, оно может зависеть от платформы, в отличие от p-кода обучения. Многие из этих примеров достаточно.

Оцените надежность, пока не появится конечный продукт. Читайте о теме защиты: Программный продукт «WA: защита конфигурации» для 1C: Enterprise 8 предназначен для реализации защиты конфигурации, разработанной на платформе 1C: Enterprise 8, из-за диффузии и несанкционированного использования, а также ее анализировать и изменять сторонние разработчики. Обеспечивает защиту приложений и лицензирование прикладных решений на платформе 1С: Enterprise 8(WA: ZK2 - 8.1 и 8.2, WA: ZK3 - 8.3) против несанкционированного распространения, анализа и использования; Он позволяет защитить написанный программный код непосредственно на встроенном языке 1C: Enterprise 8. Inclusive обеспечивает защиту от декомпиляции; Вы можете использовать аппаратные средства (,) или ключи безопасности для организации лицензий на оборудование и программное обеспечение для защиты и конфигурации. Он использует все преимущества существующих систем лицензий Sentinel HASP® и GUARDANT®; Это не оказывает ощутимого влияния на производительность приложения и не вызывает дискомфорта в работе конечного пользователя.

1с 8.3 Торговля

Система «WA: Конфигурация защиты» использует оригинальный метод защиты модулей конфигурации от анализа, модификации и декомпиляции. Можно автоматически добавить ключ безопасности для выбранных функций (только для 1C 8.2 и 8.3). Такие функции возможны только при наличии ключа безопасности; Позволяет лицензировать использование конфигурации для любой версии выпуска: толстый клиент (даже в режиме терминала), тонкий клиент, веб-клиент.